Crie linhas do tempo interativas online

Linhas do tempo são excelentes formas de organizar e explicar acontecimentos. No artigo de hoje, veja como criar linhas do tempo (as chamadas timelines) online, com visual impressionante.

Linhas do tempo são excelentes formas de organizar e explicar acontecimentos. No artigo de hoje, veja como criar linhas do tempo (as chamadas timelines) online, com visual impressionante.

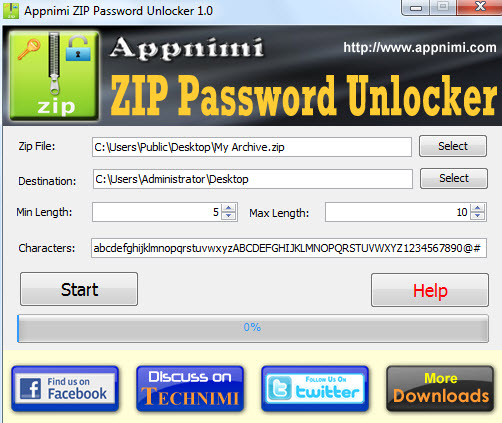

Já compactou um arquivo em ZIP e esqueceu a senha? Ou baixou um ZIP da internet que veio bloqueado com uma senha? Veja no artigo de hoje como descobrir a senha de um arquivo ZIP.

Sabia que sua câmera digital grava o número de série da própria câmera nas fotos que você tira com ela? Isso pode ser usado para rastrear sua câmera roubada.

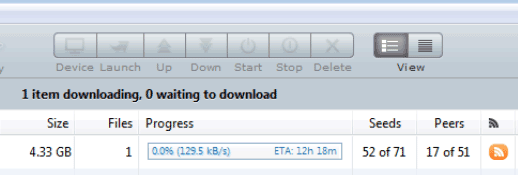

Os torrents são excelentes formas de se baixar grandes arquivos, já que você está copiando de várias pessoas ao mesmo tempo. Se a sua conexão é lenta, veja no artigo de hoje como aumentar a velocidade de download de torrents.

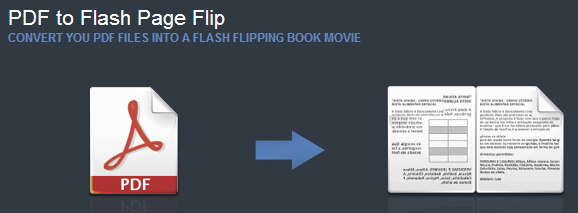

Você não gosta muito de ler ebooks no computador porque isso tira a sensação de folhear as páginas? Veja no artigo de hoje como transformar um arquivo PDF em um ebook com o efeito de virar a página.

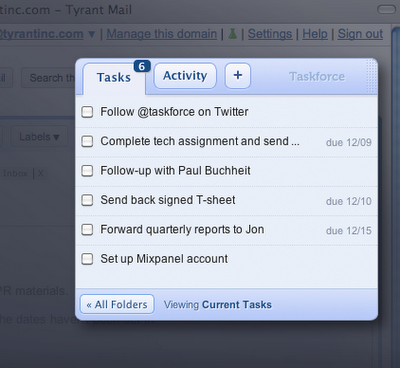

A funcionalidade de transformar emails em tasks já está presente nos softwares de email como Lotus Notes e Microsoft Outlook. Mas agora você pode fazer isso no Gmail também.

Além de ser uma das empresas de segurança mais antigas do mercado, os produtos Comodo estão também entre os melhores. Você pode obter o Comodo Internet Security Pro 2011 grátis por 1 ano, com uma licença original e genuína.

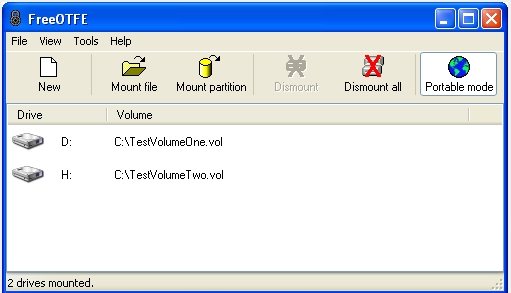

Se você armazena dados sigilosos ou confidenciais, uma boa medida é criptografar seu HD, assim seus dados não podem ser acessados caso seu computador seja roubado. No artigo de hoje, veja um software totalmente gratuito para isso.

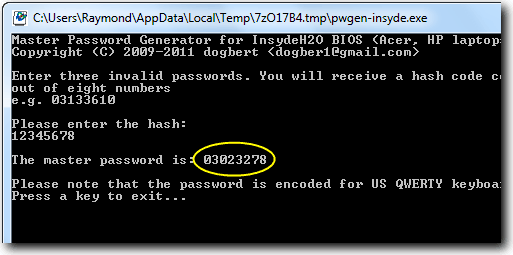

Muitos computadores possuem uma senha de BIOS que, apesar de permitir a inicialização normalmente, impede o acesso às configurações de hardware. O problema é quando você precisa alterar estas configurações e perdeu a senha.

Rootkits são softwares maliciosos que permitem que seu computador seja invadido ou utilizado sem sua autorização em ataques em massa a outros sistemas. A Kaspersky possui um excelente software para identificar e remover rootkits.